O que é uma Armadilha Honeypot? Um Guia Completo para a Picada Mais Doce da Cibersegurança

Expert Network Defense Engineer

Uma armadilha honeypot é um mecanismo de cibersegurança que atua como um engodo para atrair atacantes para um ambiente controlado. Este guia é para desenvolvedores, profissionais de segurança e qualquer pessoa interessada em segurança na web.

Ele explica o que são armadilhas honeypot, como funcionam e como podem ser usadas para proteger seus sistemas. Ao entender os honeypots, você pode defender melhor contra ameaças cibernéticas e obter insights valiosos sobre o comportamento dos atacantes. Este artigo fornecerá o conhecimento para identificar e até implementar estratégias de honeypot para reforçar sua postura de segurança.

Principais Conclusões

- O que é uma Armadilha Honeypot?: Uma armadilha honeypot é um sistema de engodo projetado para atrair e capturar atacantes cibernéticos, permitindo que profissionais de segurança estudem seus métodos e protejam sistemas reais. Este é um conceito fundamental na segurança de rede moderna.

- Tipos de Honeypots: Os honeypots são categorizados pelo seu nível de interação (baixo, alto) e propósito (produção, pesquisa), cada um servindo a diferentes objetivos de segurança. Compreender os diferentes tipos de honeypots é crucial para uma coleta eficaz de inteligência sobre ameaças.

- Por que usar Honeypots?: Eles são usados para detectar e analisar ataques, desviar atacantes de sistemas críticos e coletar inteligência sobre ameaças emergentes com uma baixa taxa de falsos positivos. Isso os torna uma ferramenta chave para a cibersegurança proativa.

- Aplicações no Mundo Real: Os honeypots são usados em vários cenários, desde capturar spammers com armadilhas de e-mail até identificar vulnerabilidades em redes corporativas, e são uma medida comum de anti-bot.

- Evitando Armadilhas Honeypot: Para atividades legítimas como web scraping, o uso de ferramentas como navegadores sem cabeçalho e proxies residenciais pode ajudar a evitar a detecção por honeypots.

O que é uma Armadilha Honeypot?

Uma armadilha honeypot é um mecanismo de segurança que cria uma armadilha virtual para atrair atacantes. Este sistema de computador intencionalmente comprometido permite que as equipes de segurança estudem o comportamento dos atacantes e melhorem suas defesas. Os honeypots são essencialmente engodos, projetados para parecer sistemas legítimos e vulneráveis para atrair cibercriminosos, desviando-os de sistemas de produção reais. O objetivo principal de uma armadilha honeypot é coletar inteligência sobre ameaças.

O Conceito Fundamental: Atrair e Aprender

Os honeypots funcionam apresentando um alvo atraente para atores maliciosos. Eles não devem ser seguros; em vez disso, seu propósito é ser comprometido. Ao observar como os atacantes interagem com esses sistemas falsos, as organizações ganham informações valiosas sobre suas táticas, técnicas e procedimentos (TTPs). Essa inteligência ajuda a fortalecer a verdadeira segurança de rede. Por exemplo, um honeypot pode imitar um servidor de banco de dados, atraindo um atacante a tentar injeção SQL, revelando seus métodos sem arriscar dados reais.

Além de Simples Engodos: Uma Ferramenta Estratégica

Os honeypots são mais do que apenas armadilhas simples; eles são ferramentas estratégicas em uma defesa abrangente de cibersegurança. Eles reduzem falsos positivos em comparação com medidas de segurança tradicionais, pois qualquer atividade em um honeypot é inerentemente suspeita, uma vez que usuários legítimos não devem interagir com ele. Essa distinção clara facilita para as equipes de segurança identificar e analisar ameaças genuínas. Eles podem ser aplicados a vários recursos computacionais, incluindo software, redes, servidores de arquivos e roteadores, tornando-se uma solução anti-bot versátil.

Tipos de Implementações de Honeypot

Os honeypots são categorizados com base em seu propósito e nível de interação. Compreender essas distinções é crucial para uma implementação eficaz e coleta de inteligência sobre ameaças.

Honeypots de Produção vs. Pesquisa

Os honeypots servem principalmente a dois objetivos distintos: produção e pesquisa. Cada tipo oferece benefícios únicos para a postura de segurança de uma organização.

- Honeypots de Produção: Esses engodos são integrados a redes operacionais para desviar atacantes de sistemas reais. Eles coletam dados sobre ataques para ajudar a mitigar vulnerabilidades e geralmente fazem parte de um sistema de detecção de intrusões (IDS). Seu objetivo principal é aumentar a segurança imediata da rede atuando como uma primeira linha de defesa.

- Honeypots de Pesquisa: Usados para fins educacionais e aprimoramento de segurança, esses honeypots coletam uma quantidade extensa de dados sobre metodologias de ataque. Eles são tipicamente mais complexos e são implantados por governos ou grandes organizações de cibersegurança para rastrear ameaças persistentes avançadas e técnicas de hacking em evolução. O foco aqui está na análise profunda e na compreensão de novas ameaças.

Níveis de Interação: Baixo, Médio e Alto

Os honeypots também são classificados pelo seu nível de interação, que determina a quantidade de dados que podem coletar e os recursos que requerem.

- Honeypots de Baixa Interação: Esses imitam serviços e sistemas que frequentemente atraem a atenção criminosa, como portas comuns ou aplicativos vulneráveis. Eles são relativamente fáceis de configurar e manter, coletando informações básicas, como endereços IP e carimbos de tempo de ataque. Embora forneçam inteligência limitada, são eficazes para detectar ataques automatizados, como botnets e worms.

- Honeypots de Alta Interação: Esses são conjuntos complexos que se comportam como infraestrutura de produção real, oferecendo aos atacantes ampla liberdade dentro do sistema de engano. Eles fornecem profundas percepções sobre as técnicas e motivações dos atacantes, mas requerem manutenção significativa e isolamento cuidadoso para evitar movimento lateral para sistemas reais. Máquinas virtuais são frequentemente usadas para conter esses ambientes.

- Honeypots de Média Interação: Fazendo a ponte entre baixa e alta interação, esses honeypots simulam mais serviços e oferecem um ambiente mais realista do que os de baixa interação, sem a complexidade total e o risco dos honeypots de alta interação. Eles proporcionam um bom equilíbrio entre coleta de dados e facilidade de gerenciamento.

Resumo da Comparação: Tipos de Honeypot

| Recurso | Honeypot de Produção | Honeypot de Pesquisa | Honeypot de Baixa Interação | Honeypot de Alta Interação |

|---|---|---|---|---|

| Propósito | Desviar ataques, melhorar a segurança imediata | Coletar inteligência, entender novas ameaças | Detectar ataques automatizados, coleta de dados básica | Análise profunda das TTPs dos atacantes, coleta extensiva de dados |

| Complexidade | Moderada | Alta | Baixa | Muito Alta |

| Necessidades de Recursos | Moderadas | Altas | Baixas | Muito Altas |

| Risco | Menor (se adequadamente isolado) | Maior (requer contenção cuidadosa) | Baixo | Maior (requer contenção cuidadosa) |

| Dados Coletados | Tentativas de ataque, endereços IP, carimbos de tempo | TTPs detalhados, amostras de malware, métodos de exploração | Endereços IP, assinaturas básicas de ataque | Sequências completas de ataque, comportamento detalhado do atacante |

| Usuários Típicos | Grandes organizações, empresas | Governos, pesquisadores em segurança cibernética, agências de inteligência | Qualquer organização para detecção básica de ameaças | Equipes de segurança avançadas, instituições de pesquisa |

Por Que Usar Honeypots?

Os honeypots oferecem vantagens significativas em cibersegurança, proporcionando percepções e proteção únicas que as medidas de segurança tradicionais muitas vezes deixam passar. Seu principal valor reside na capacidade de observar e aprender com atividades maliciosas em um ambiente controlado.

Monitorando Ameaças em Evolução

Os honeypots são inestimáveis para rastrear o cenário em constante mudança das ameaças cibernéticas. Eles coletam continuamente dados sobre novos vetores e metodologias de ataque à medida que são atingidos por atacantes. Essa inteligência de ameaças em tempo real permite que as equipes de segurança identifiquem padrões emergentes, como novas cepas de malware ou origens de ataque, e adaptem suas defesas proativamente. Por exemplo, uma armadilha honeypot pode revelar as técnicas mais recentes usadas em ataques de ransomware, permitindo que as organizações atualizem seus sistemas de prevenção de intrusão antes que um ataque real ocorra.

Expondo Vulnerabilidades do Sistema

Ao analisar como os atacantes exploram honeypots, as organizações podem identificar fraquezas em seus próprios sistemas. Este método de avaliação de vulnerabilidades de baixo risco ajuda a entender quais exploits são mais comumente usados e como corrigí-los de forma eficaz. Uma empresa pode implantar um honeypot imitando um servidor antigo para ver se atrai exploits específicos, identificando assim uma vulnerabilidade crítica em seus sistemas legados que precisa de atenção imediata.

Identificando Ameaças Internas

Armadilhas de Mel

As armadilhas de mel também podem ser implantadas para detectar e dissuadir ameaças internas. Ao colocar dados falsos ou sistemas que apenas um insider com acesso ou conhecimento específico tentaria comprometer, as organizações podem identificar atores internos maliciosos. Isso é especialmente útil em ambientes onde funcionários descontentes ou contas comprometidas representam um risco significativo. Por exemplo, uma armadilha de mel projetada para parecer um banco de dados sensível de RH poderia expor um funcionário tentando realizar a exfiltração não autorizada de dados.

Baixa Taxa de Falsos Positivos

Ao contrário de muitas ferramentas de segurança que geram inúmeros alertas, as armadilhas de mel têm uma taxa de falsos positivos excepcionalmente baixa. Qualquer interação com uma armadilha de mel é, por definição, não autorizada, uma vez que usuários legítimos não têm razão para acessá-la. Essa clareza permite que as equipes de segurança concentrem seus recursos em ameaças genuínas, reduzindo a fadiga de alertas e melhorando a eficiência da resposta. Isso as torna uma defesa econômica, já que menos tempo é gasto filtrando dados irrelevantes.

Ferramenta Essencial de Treinamento

As armadilhas de mel servem como um excelente campo de treinamento para profissionais de cibersegurança. Ao analisar dados de ataques reais capturados pelas armadilhas de mel, o pessoal de segurança pode adquirir experiência prática em análise de ameaças e resposta a incidentes. Esse aprendizado prático é crucial para se manter atualizado com novas e em evolução ameaças online, preparando as equipes para confrontos cibernéticos do mundo real.

Exemplos do Mundo Real e Cenários de Aplicação

As armadilhas de mel não são apenas construções teóricas; elas estão ativamente implantadas em vários cenários do mundo real para combater o crime cibernético e reunir inteligência. Esses exemplos destacam sua versatilidade e eficácia.

Capturando Cibercriminosos em Ação

Um exemplo notável envolveu pesquisadores de segurança estabelecendo uma armadilha de mel inteligente que enganava os hackers para revelarem seus segredos. Esta armadilha de mel, projetada para parecer uma máquina remota vulnerável, registrou todos os movimentos feitos pelos cibercriminosos, incluindo seus detalhes de login. Isso forneceu inteligência de ameaça inestimável sobre seus métodos e permitiu uma melhor compreensão de seus padrões de ataque. Essas operações são críticas para o desenvolvimento de defesas mais robustas contra adversários sofisticados.

Protegendo Contra Web Scraping

As armadilhas de mel também são amplamente utilizadas para detectar e dissuadir atividades de web scraping maliciosas. Os sites frequentemente incorporam links ou campos ocultos que são invisíveis para usuários legítimos, mas são facilmente detectados por scrapers ou bots automatizados. Quando um bot interage com esses elementos ocultos, ele aciona um alerta, identificando a atividade como suspeita. Isso permite que os administradores do site bloqueiem o endereço IP infrator ou implementem mais contra-medidas. Por exemplo, um site de comércio eletrônico poderia usar uma armadilha de mel para identificar bots tentando coletar preços de produtos ou níveis de estoque, protegendo sua vantagem competitiva.

Combatendo Spam e Malware

As armadilhas de mel por email, frequentemente chamadas de trampas de spam, são endereços de email falsos estrategicamente colocados para atrair spammers. Como usuários legítimos não enviariam emails para esses endereços, qualquer correio recebido é automaticamente sinalizado como spam. Isso ajuda Provedores de Serviços de Internet (ISPs) e empresas de segurança de email a identificar fontes de spam e bloqueá-las, reduzindo significativamente a quantidade de lixo eletrônico nas caixas de entrada.

Da mesma forma, as armadilhas de mel de malware imitam aplicativos de software ou APIs para atrair malware, permitindo que pesquisadores de segurança analisem novas cepas em um ambiente controlado e desenvolvam contra-medidas eficazes. Essa abordagem proativa é vital na luta contínua contra ameaças de malware em evolução.

Implantações de Armadilhas de Mel em Universidades

As universidades frequentemente implantam armadilhas de mel para fins de pesquisa e educativas. Um estudo de caso sobre a implementação de uma armadilha de mel em uma universidade demonstrou sua eficácia em entender padrões de ataque direcionados a redes acadêmicas.

Essas implantações fornecem aos alunos e pesquisadores experiência prática em cibersegurança, permitindo que analisem ataques em tempo real e contribuam para o desenvolvimento de novas estratégias de defesa. Essa aplicação prática da tecnologia de armadilha de mel ajuda a criar um elo entre o conhecimento teórico e os desafios de cibersegurança do mundo real.

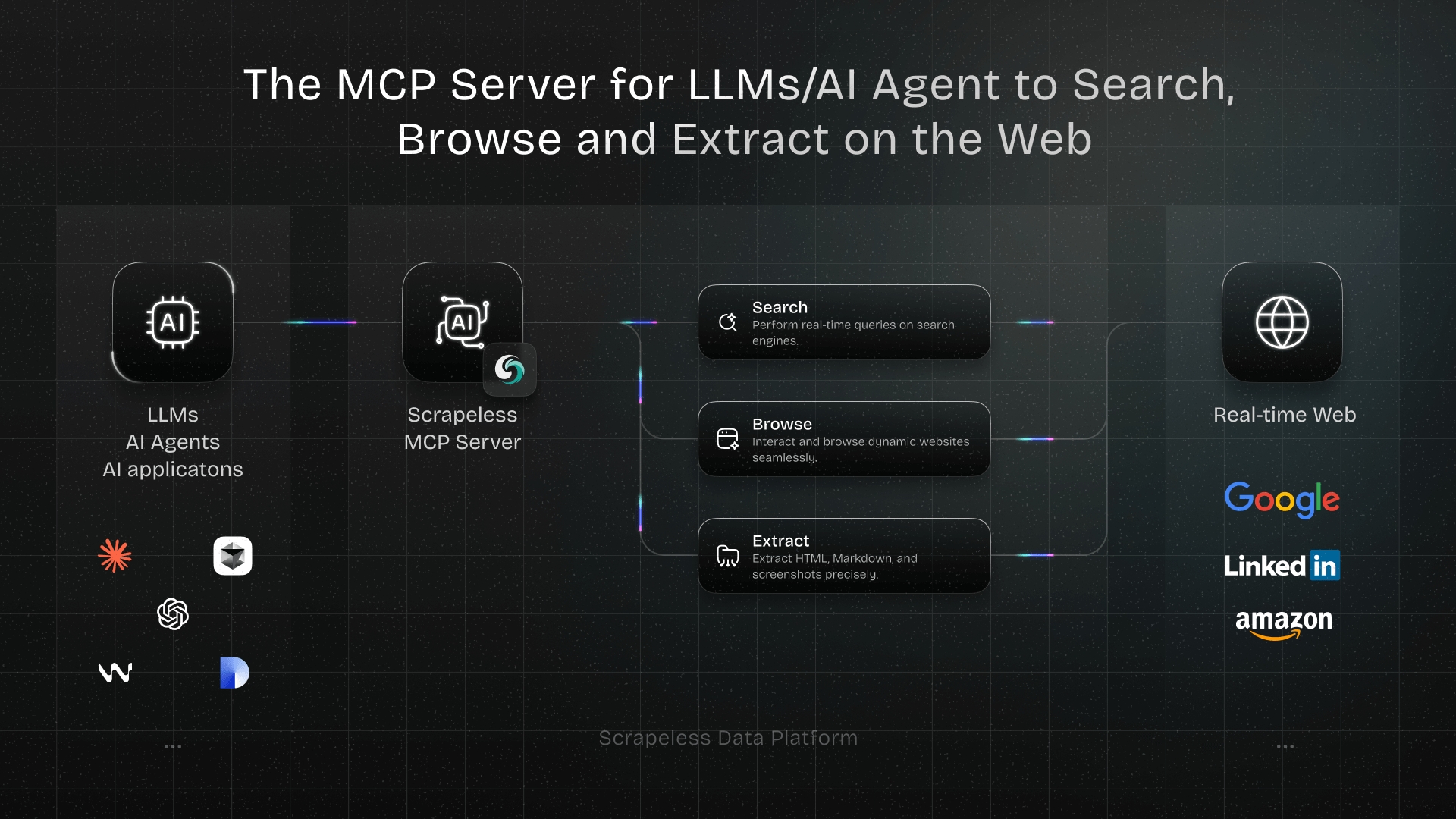

Scrapeless: Ignorando Medidas Anti-Bot

Enquanto as armadilhas de mel são eficazes em capturar atores maliciosos, o web scraping legítimo para coleta de dados pode às vezes acionar essas defesas. É aqui que serviços como o Scrapeless se tornam inestimáveis. O Scrapeless é projetado para ajudar os usuários a contornar sofisticadas medidas anti-bot, incluindo Cloudflare, DataDome e outros sistemas anti-robô, garantindo acesso ininterrupto a dados da web pública. Isso permite que usuários éticos reúnam as informações necessárias sem serem bloqueados, proporcionando uma experiência de scraping tranquila.

Se você está procurando coletar dados sem ser sinalizado por honeypots ou outros mecanismos anti-bot, considere experimentar o Scrapeless. Ele ajuda você a navegar nas complexidades da extração de dados da web de forma eficiente e confiável. Experimente o Scrapeless gratuitamente.

Principais Vantagens e Capacidades Técnicas do Scrapeless

🚀 Evasão Avançada de Anti-Bot: Bypass eficaz do Cloudflare, DataDome e outros grandes sistemas de proteção.

🧠 Interação Semelhante à Humana: Aproveita o manuseio dinâmico de solicitações e impressão digital inteligente para imitar o comportamento real do usuário.

🔒 Alta Anonimidade: Rotação multi-camadas de proxies e criptografia ajudam a evitar banimentos de IP e impressão digital de tráfego.

📊 Altas Taxas de Sucesso: Garante extração consistente de dados, mesmo de sites com defesas de segurança rigorosas.

⚙️ Fácil Integração: Oferece APIs e SDKs que se integram perfeitamente com estruturas e fluxos de trabalho comuns de scraping.

🌍 Cobertura Global: Fornece nós de saída geo-distribuídos para suportar a coleta de dados internacionais e específicos de regiões.

Conclusão

Honeypots são uma ferramenta indispensável no cenário moderno de segurança cibernética. Eles servem como iscas eficazes, desviando atores maliciosos de sistemas críticos e proporcionando inteligência de ameaças inestimável sobre suas táticas em evolução. Ao implantar vários tipos de honeypots, as organizações podem identificar proativamente vulnerabilidades, monitorar ameaças emergentes e até detectar riscos internos. Os insights adquiridos a partir de interações com honeypots permitem que as equipes de segurança construam defesas mais resilientes e fiquem à frente dos cibercriminosos.

Para aqueles que estão envolvidos em coleta de dados legítima, navegar pelo complexo mundo de medidas anti-bot e honeypots pode ser desafiador. Scrapeless oferece uma solução robusta, permitindo que você contorne essas defesas sofisticadas e acesse os dados necessários sem interrupções. Sua capacidade de contornar o Cloudflare, DataDome e outros sistemas anti-robô o torna uma ferramenta essencial para scraping ético da web.

Pronto para melhorar suas capacidades de coleta de dados e evitar armadilhas de honeypots?

Leitura Recomendada

Q1: Qual é o principal objetivo de uma armadilha honeypot?

A1: O principal objetivo de uma armadilha honeypot é atuar como um sistema de isca para atrair e capturar atacantes cibernéticos. Isso permite que profissionais de segurança observem seus métodos, coletem inteligência de ameaças e os desviem de sistemas reais e críticos, aprimorando assim a segurança da rede.

Q2: Como os honeypots de baixa interação diferem dos honeypots de alta interação?

A2: Honeypots de baixa interação simulam apenas serviços básicos e coletam dados limitados, tornando-os fáceis de implantar, mas fornecendo menos insights sobre padrões de ataque complexos. Honeypots de alta interação imitam sistemas de produção completos, oferecendo dados extensivos sobre o comportamento do atacante, mas exigindo mais recursos e gerenciamento cuidadoso devido ao maior risco. Ambos são tipos importantes de honeypots para diferentes objetivos de segurança.

Q3: Os honeypots podem detectar ameaças internas?

A3: Sim, os honeypots podem ser projetados para identificar ameaças internas. Ao colocar dados ou sistemas de isca que apenas um insider com conhecimento específico ou acesso tentaria comprometer, as organizações podem detectar e analisar atividades maliciosas de dentro de sua rede, fortalecendo sua postura interna de segurança cibernética.

Q4: Os honeypots são eficazes contra todos os tipos de ciberataques?

A4: Embora altamente eficazes para coletar inteligência de ameaças e desviar certos tipos de ataques, os honeypots não são uma solução isolada. Eles são melhor utilizados como parte de uma estratégia abrangente de segurança cibernética, complementando outras medidas de segurança para fornecer uma defesa em camadas contra uma ampla gama de ameaças.

Q5: Como os scrapers da web legítimos podem evitar armadilhas de honeypots?

A5: Scrapers da web legítimos podem evitar armadilhas de honeypots utilizando ferramentas e técnicas avançadas, como navegadores sem cabeça, proxies residenciais rotativos, e serviços confiáveis de scraping da web como Scrapeless, que são projetados para contornar medidas anti-bot sem disparar alarmes.

Referências

[1] Imperva. (n.d.). O que é um Honeypot | Honeynets, Armadilhas de Spam e mais.

[2] CrowdStrike. (2025, 16 de janeiro). O que é um Honeypot em Cibersegurança?.

[3] AVG Antivirus. (2024, 7 de janeiro). O que é um Honeypot? Armadilhas de Cibersegurança Explicadas.

[4] IPRoyal. (2024, 26 de fevereiro). O Guia Definitivo para Armadilhas Honeypot: Tudo o que Você Precisa Saber.

[5] Akamai. (2019, 3 de janeiro). Segurança de Honeypots de Baixa, Média e Alta Interação.

[6] Wired. (2023, 9 de agosto). Um Honeypot Inteligente Enganou Hackers a Revelar Seus Segredos.

[7] ZenRows. (2022, 17 de novembro). O que é uma Armadilha Honeypot e Como Contorná-la.

[8] CEUR-WS. (n.d.). Implantando um Honeypot Universitário: Um estudo de caso.

Recomendado

Na Scorretless, acessamos apenas dados disponíveis ao público, enquanto cumprem estritamente as leis, regulamentos e políticas de privacidade do site aplicáveis. O conteúdo deste blog é apenas para fins de demonstração e não envolve atividades ilegais ou infratoras. Não temos garantias e negamos toda a responsabilidade pelo uso de informações deste blog ou links de terceiros. Antes de se envolver em qualquer atividade de raspagem, consulte seu consultor jurídico e revise os termos de serviço do site de destino ou obtenha as permissões necessárias.