ハニーポットトラップとは?サイバーセキュリティの最も甘い罠に関する完全ガイド

Expert Network Defense Engineer

ハニーポットトラップは、攻撃者を制御された環境に誘い込むための欺瞞として機能するサイバーセキュリティメカニズムです。このガイドは、開発者、安全専門家、そしてウェブセキュリティに興味のある人々向けです。

このガイドでは、ハニーポットトラップの定義、動作原理、システムを保護するための使用方法を説明します。ハニーポットを理解することで、サイバー脅威に対する防御を強化し、攻撃者の行動に関する貴重な洞察を得ることができます。この記事では、ハニーポット戦略を特定し、実装するための知識を提供し、セキュリティ姿勢を強化します。

主なポイント

- ハニーポットトラップとは?: ハニーポットトラップは、サイバー攻撃者を引き寄せ、捕まえるように設計された欺瞞システムで、セキュリティ専門家がその手法を研究し、実際のシステムを保護することを可能にします。これは、現代のネットワークセキュリティにおける重要な概念です。

- ハニーポットの種類: ハニーポットは、相互作用のレベル(低、高)と目的(実運用、研究)によって分類され、各々が異なるセキュリティ目的に対応しています。異なるハニーポットのタイプを理解することは、効果的な脅威インテリジェンスの収集にとって重要です。

- ハニーポットを使う理由: ハニーポットは、攻撃を検出し分析するため、重要なシステムから攻撃者をそらし、新たな脅威に関する情報を収集するために使用されます。これにより、偽陽性の発生率が低く、積極的なサイバーセキュリティのための重要なツールとなります。

- 実世界のアプリケーション: ハニーポットは、電子メールトラップを使ったスパマーの捕獲から、企業ネットワークの脆弱性の特定まで、さまざまなシナリオで使用され、一般的なアンチボット対策として機能します。

- ハニーポットトラップを避けるには: 正当な活動(ウェブスクレイピングなど)のためには、ヘッドレスブラウザや住宅プロキシなどのツールを使用することで、ハニーポットによる検出を回避できます。

ハニーポットトラップとは?

ハニーポットトラップは、攻撃者を引き寄せるために仮想のトラップを作成するセキュリティメカニズムです。この意図的に侵害されたコンピュータシステムは、セキュリティチームが攻撃者の行動を研究し、防御を改善することを可能にします。ハニーポットは基本的に欺瞞であり、サイバー犯罪者を引き寄せるために、正当で脆弱なシステムとして見えるように設計されています。このハニーポットトラップの主な目的は、脅威インテリジェンスを収集することです。

核心概念:誘引と学習

ハニーポットは、悪意のある行為者に魅力的なターゲットを提示することによって機能します。これらは安全であるべきではなく、むしろ侵害されることを目的としています。攻撃者がこれらの偽システムとどのように相互作用するかを観察することで、組織はその戦術、技法、手順(TTP)に関する貴重な洞察を得ることができます。このインテリジェンスは、実際のネットワークセキュリティを強化するのに役立ちます。たとえば、ハニーポットはデータベースサーバーを模倣して攻撃者をSQLインジェクションを試みるように誘引し、実データのリスクを冒さずにその手法を明らかにすることができます。

単純な欺瞞を超えて:戦略的ツール

ハニーポットは単なる簡単な罠ではなく、包括的なサイバーセキュリティ防御の戦略的ツールです。従来のセキュリティ対策に比べ、ハニーポットは偽陽性が少なく、正当なユーザーがそれと相互作用するべきでないため、ハニーポットでの活動は本質的に疑わしいものと見なされます。この明確な区別により、セキュリティチームは本物の脅威を特定し、分析しやすくなります。ハニーポットはソフトウェア、ネットワーク、ファイルサーバー、ルーターなど、さまざまなコンピューティングリソースに適用できるため、汎用性のあるアンチボットソリューションとなります。

ハニーポットの展開タイプ

ハニーポットは、その目的と相互作用のレベルに基づいて分類されます。これらの違いを理解することは、効果的な展開と脅威インテリジェンス収集にとって重要です。

実運用ハニーポットと研究ハニーポット

ハニーポットは主に二つの異なる目的にサービスを提供します:実運用と研究です。各タイプは、組織のセキュリティ姿勢に対して独自の利点を提供します。

- 実運用ハニーポット: このような欺瞞は、操作ネットワーク内に統合され、攻撃者を実際のシステムから逸らすために使用されます。攻撃に関するデータを収集し、脆弱性を軽減するのに役立つため、侵入検知システム(IDS)の一部として機能することがよくあります。これらの主な目標は、第一の防衛線として即時のネットワークセキュリティを向上させることです。

- 研究ハニーポット: 教育目的やセキュリティ向上のために使用されるこれらのハニーポットは、攻撃者の手法に関する広範なデータを収集します。通常、より複雑であり、政府や大規模なサイバーセキュリティ組織によって展開され、高度な持続的脅威や進化するハッキング技術を追跡します。ここでは、新たな脅威についての深い分析と理解が求められます。

相互作用レベル:低、中、高

ハニーポットはまた、その相互作用のレベルによって分類され、収集できるデータの量や必要なリソース定義します。

- 低インタラクションハニーポット: これらは、一般的なポートや脆弱なアプリケーションなど、犯罪の注意を引きやすいサービスやシステムを模倣します。設定と維持が比較的簡単で、IPアドレスや攻撃のタイムスタンプなどの基本的な情報を収集します。限られた情報を提供しますが、ボットネットやワームのような自動化された攻撃を検出するのに効果的です。

- 高インタラクションハニーポット: これらは、実際の生産インフラストラクチャのように振る舞う複雑なセットアップで、攻撃者におとりシステム内での広範な自由を提供します。攻撃者の技術や動機についての深い洞察を提供しますが、実際のシステムへの横移動を防ぐために、かなりの維持管理と慎重な隔離が必要です。これらの環境を収容するために仮想マシンがよく使用されます。

- 中インタラクションハニーポット: 低インタラクションと高インタラクションの間を埋めるもので、これらのハニーポットはより多くのサービスを模倣し、低インタラクションのものよりも現実的な環境を提供しますが、高インタラクションハニーポットの全ての複雑さとリスクはありません。データ収集と管理のしやすさの良いバランスを提供します。

比較概要:ハニーポットタイプ

| 特徴 | 生産ハニーポット | 研究ハニーポット | 低インタラクションハニーポット | 高インタラクションハニーポット |

|---|---|---|---|---|

| 目的 | 攻撃を逸らし、即時のセキュリティを強化する | インテリジェンスを収集し、新たな脅威を理解する | 自動化された攻撃を検出し、基本的なデータ収集 | 攻撃者の戦術、技法、手順分析、広範なデータ収集 |

| 複雑さ | 中程度 | 高い | 低い | 非常に高い |

| 資源ニーズ | 中程度 | 高い | 低い | 非常に高い |

| リスク | 低い(適切に隔離されていれば) | 高い(慎重な隔離が必要) | 低い | 高い(慎重な隔離が必要) |

| 収集データ | 攻撃試行、IPアドレス、タイムスタンプ | 詳細なTTP、マルウェアサンプル、エクスプロイト手法 | IPアドレス、基本的な攻撃シグネチャ | 完全な攻撃シーケンス、詳細な攻撃者の行動 |

| 典型的なユーザー | 大企業、ビジネス | 政府、サイバーセキュリティ研究者、諜報機関 | 基本的な脅威検出のための任意の組織 | 高度なセキュリティチーム、研究機関 |

ハニーポットを使用する理由

ハニーポットはサイバーセキュリティにおいて重要な利点を提供し、従来のセキュリティ対策では見逃されがちな独自の洞察と保護を持っています。それらの主な価値は、制御された環境で悪意のある活動を観察し学ぶ能力にあります。

進化する脅威の監視

ハニーポットはサイバー脅威の常に変化する状況を追跡するために非常に貴重です。攻撃者に攻撃されることで、新しい攻撃ベクトルや手法に関するデータを継続的に収集します。このリアルタイムの脅威インテリジェンスは、セキュリティチームが新興のパターンを特定し、例えば新しいマルウェアの変種や攻撃の起源を識別し、防御を積極的に適応させることを可能にします。例えば、ハニーポットトラップは、ランサムウェア攻撃で使用される最新の手法を明らかにし、組織が実際の攻撃が発生する前に侵入防止システムを更新できるようにします。

システムの脆弱性を暴露する

ハニーポットを利用して攻撃者がどのように攻撃を行うかを分析することにより、組織は自分たちのシステムの弱点を特定できます。この低リスクの脆弱性評価方法は、どのエクスプロイトが最も一般的に使用され、どのように効果的にパッチを当てるべきかを理解するのに役立ちます。ある企業は、特定のエクスプロイトを引き寄せるかどうかを見るために古いサーバーを模倣したハニーポットを展開し、レガシーシステムで直ちに対処する必要がある重要な脆弱性を特定できます。

インサイダー脅威の特定

ハニーポットは、内部脅威の検出と抑止のためにも展開される可能性があります。特定のアクセスや知識を持つ内部者だけが妨害しようとする偽データやシステムを配置することによって、組織は悪意のある内部者を特定できます。これは、やる気を失った従業員や侵害されたアカウントが著しいリスクをもたらす環境で特に有用です。たとえば、機密の人事データベースのように見えるハニーポットは、無断でデータを持ち出そうとする従業員を暴露する可能性があります。

低い誤検知率

多くのセキュリティツールが多数のアラートを生成するのに対し、ハニーポットは非常に低い誤検知率を持っています。ハニーポットとのどんなインタラクションも原則として無許可であり、正当なユーザーはアクセスする理由がありません。この明確さにより、セキュリティチームは真の脅威にリソースを集中させ、アラート疲れを軽減し、対応の効率を向上させることができます。これにより、無関係なデータをふるい落とすための時間が短縮され、コスト効率の良い防御となります。

重要なトレーニングツール

ハニーポットはサイバーセキュリティ専門家の優れたトレーニングの場として機能します。ハニーポットで捕捉された実際の攻撃データを分析することで、セキュリティ担当者は脅威分析やインシデント対応の実践的な経験を得ることができます。このハンズオン学習は、新たに進化するオンライン脅威に対処するために不可欠であり、チームを現実のサイバー対決に備えさせます。

実世界の例と応用シナリオ

ハニーポットは単なる理論的な構造ではなく、サイバー犯罪と戦い情報収集のためにさまざまな実世界のシナリオで積極的に展開されています。これらの例は、その多様性と効果を強調しています。

サイバー犯罪者を捕まえる

ある注目すべき例では、セキュリティ研究者がハッカーをおびき寄せてその秘密を明らかにする巧妙なハニーポットトラップを設置しました。このハニーポットは脆弱なリモートマシンのように見えるように設計され、サイバー犯罪者が行ったすべての動きを記録しました。これには、ログイン情報も含まれており、彼らの手法に関する貴重な脅威情報を提供しました。このような操作は、洗練された敵に対抗するためのより堅牢な防御の開発にとって重要です。

ウェブスクレイピングに対する保護

ハニーポットは、悪意のあるウェブスクレイピング活動を検出し抑止するためにも広く使用されています。ウェブサイトは、正当なユーザーには見えない隠されたリンクやフィールドを埋め込むことが多く、自動化されたウェブスクレイパーやボットによって簡単に検出されます。ボットがこれらの隠された要素とインタラクトすると、アラートがトリガーされ、その活動が疑わしいとして識別されます。これにより、ウェブサイト管理者は問題のあるIPアドレスをブロックしたり、さらなる対策を講じたりすることができます。たとえば、eコマースサイトは、商品の価格や在庫レベルをスクレイプしようとするボットを識別するためにハニーポットを利用し、競争上の優位性を保護することができます。

スパムとマルウェアに対抗

メールハニーポット(スパムトラップとも呼ばれる)は、スパマーを惹きつけるために戦略的に配置された偽のメールアドレスです。正当なユーザーがこれらのアドレスにメールを送信することはないため、受信したメールは自動的にスパムとしてフラグされます。これにより、インターネットサービスプロバイダー(ISP)やメールセキュリティ企業はスパムの発信源を特定してブロックし、受信トレイにおけるジャンクメールの量を大幅に減少させることができます。

同様に、マルウェアハニーポットはソフトウェアアプリケーションやAPIを模倣してマルウェアを惹きつけ、セキュリティ研究者が新しい亜種を制御された環境で分析し、効果的な対策を開発できるようにします。この積極的なアプローチは、進化するマルウェアの脅威との戦いにおいて重要です。

大学のハニーポット展開

大学は研究や教育の目的でハニーポットを展開することがよくあります。大学ハニーポットの展開に関するケーススタディは、学術ネットワークをターゲットにした攻撃パターンの理解におけるその効果を示しました。

これらの展開は、学生や研究者にサイバーセキュリティの実践的な経験を提供し、リアルタイムの攻撃を分析して新しい防御戦略の開発に貢献できるようにします。このハニーポット技術の実用的な応用は、理論的知識と現実のサイバーセキュリティの課題とのギャップを埋めるのに役立ちます。

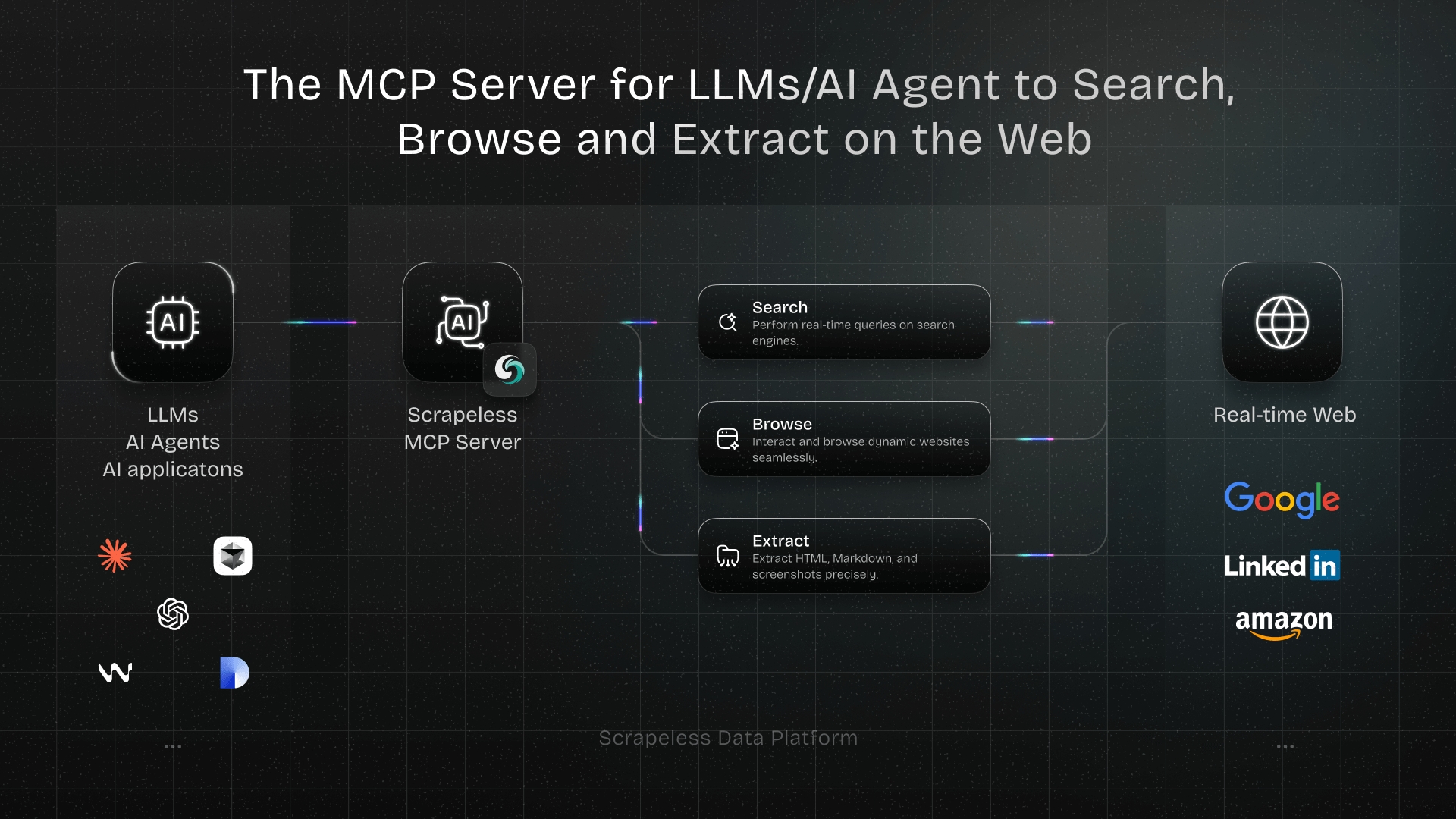

Scrapeless: アンチボット対策の回避

ハニーポットは悪意のある行為者を捕まえるのに効果的ですが、データ収集のための正当なウェブスクレイピングがこれらの防御を引き起こすこともあります。ここで、Scrapelessのようなサービスが非常に価値のあるものとなります。Scrapelessは、Cloudflare、DataDome、その他のロボット対策システムを含む高度なアンチボット対策を回避するのを助けるように設計されており、公的なウェブデータへの中断のないアクセスを確保します。これにより、倫理的なユーザーはブロックされることなく必要な情報を収集でき、シームレスなスクレイピング体験が提供されます。

データを集めるために、ハニーポットや他のアンチボットメカニズムにフラグを立てられないようにしたい場合は、Scrapelessを試してみてください。これは、ウェブデータ抽出の複雑さを効率的かつ信頼性を持ってナビゲートするのに役立ちます。 Scrapelessを無料で試す。

Scrapelessの主な利点と技術的能力

🚀 高度なアンチボット回避: Cloudflare、DataDome、その他主要な保護システムを効果的に回避します。

🧠 人間のようなインタラクション: ダイナミックリクエスト処理とスマートフィンガープリンティングを利用して、実際のユーザーの行動を模倣します。

🔒 高い匿名性: マルチレイヤーのプロキシローテーションと暗号化により、IP禁止やトラフィックフィンガープリンティングを回避します。

📊 高い成功率: 厳格なセキュリティ防御を持つウェブサイトからでも、一貫したデータ抽出を保証します。

⚙️ 簡単な統合: 一般的なスクレイピングフレームワークやワークフローとシームレスに統合できるAPIやSDKを提供します。

🌍 グローバルなカバレッジ: 国際的または地域特有のデータ収集をサポートするための地理的に分散した出口ノードを提供します。

結論

ハニーポットトラップは、現代のサイバーセキュリティの風景において不可欠なツールです。これらは効果的な囮として機能し、悪意のある行為者を重要なシステムから逸らし、彼らの進化する戦術に関する貴重な脅威インテリジェンスを提供します。さまざまなハニーポットタイプを展開することで、組織は脆弱性を積極的に特定し、新たな脅威を監視し、内部リスクを検出することができます。ハニーポットとのインタラクションから得られる洞察は、セキュリティチームがより弾力的な防御を構築し、サイバー犯罪者に先を越されないようにするのに役立ちます。

正当なデータ収集に従事している方にとって、アンチボット対策やハニーポットの複雑な世界をナビゲートすることはチャレンジングです。Scrapelessは堅牢なソリューションを提供し、これらの高度な防御を回避して、必要なデータに中断なくアクセスできるようにします。Cloudflare、DataDome、その他のアンチロボットシステムを回避する能力は、倫理的なウェブスクレイピングのための不可欠なツールです。

データ収集能力を向上させ、ハニーポットの落とし穴を避ける準備はできていますか?

推奨読書

Q1: ハニーポットトラップの主な目的は何ですか?

A1: ハニーポットトラップの主な目的は、サイバー攻撃者を誘い寄せて捕らえる囮システムとして機能することです。これにより、セキュリティ専門家は彼らの手法を観察し、脅威インテリジェンスを収集し、実際の重要なシステムからそれらを逸らすことができ、全体的なネットワークセキュリティを強化します。

Q2: 低インタラクションハニーポットと高インタラクションハニーポットはどのように異なりますか?

A2: 低インタラクションハニーポットは基本的なサービスのみをシミュレーションし、限られたデータを収集するため、展開は簡単ですが、複雑な攻撃パターンに対する洞察は少なくなります。高インタラクションハニーポットは完全な生産システムを模倣し、攻撃者の行動に関する広範なデータを提供しますが、リスクが高いため、より多くのリソースと慎重な管理を必要とします。どちらも異なるセキュリティ目的に対して重要なハニーポットのタイプです。

Q3: ハニーポットは内部の脅威を検出できますか?

A3: はい、ハニーポットは内部の脅威を特定するように設計できます。特定の知識やアクセスを持つ内部者だけが侵害を試みるような囮データやシステムを配置することで、組織はネットワーク内からの悪意のある活動を検出し、分析することができ、内部のサイバーセキュリティ体制を強化します。

Q4: ハニーポットはすべての種類のサイバー攻撃に対して効果的ですか?

A4: 脅威インテリジェンスを収集し、特定のタイプの攻撃を逸らすことにおいて非常に効果的ですが、ハニーポットは単独の解決策ではありません。包括的なサイバーセキュリティ戦略の一部として使用するのが最も効果的であり、さまざまな脅威に対して多層的な防御を提供するために、他のセキュリティ対策と補完し合うことが必要です。

Q5: 正当なウェブスクレイパーはハニーポットトラップを避けるにはどうすればよいですか?

A5: 正当なウェブスクレイパーは、高度なツールや技術(ヘッドレスブラウザ、回転住宅プロキシ、およびScrapelessのような信頼できるウェブスクレイピングサービスなど)を使用することで、ハニーポットトラップを避けることができます。これにより、アラームを引き起こすことなくアンチボット対策を回避することができます。

参考文献

[1] Imperva. (n.d.). ハニーポットとは | ハニーネット、スパムトラップなど。

[2] CrowdStrike. (2025年1月16日). サイバーセキュリティにおけるハニーポットとは?。

[3] AVG Antivirus. (2024年1月7日). ハニーポットとは?サイバーセキュリティトラップの説明。

[4] IPRoyal. (2024年2月26日). ハニーポットトラップの究極ガイド:知っておくべきこと。

[5] Akamai. (2019年1月3日). 低、中、高インタラクションハニーポットセキュリティ。

[6] Wired. (2023年8月9日). 巧妙なハニーポットがハッカーを秘密を明かさせるよう仕向けた。

[7] ZenRows. (2022年11月17日). ハニーポットトラップとは何か、そしてそれを回避する方法。

[8] CEUR-WS. (n.d.). 大学のハネポットの展開:ケーススタディ。

推奨

Scrapelessでは、適用される法律、規制、およびWebサイトのプライバシーポリシーを厳密に遵守しながら、公開されているデータのみにアクセスします。 このブログのコンテンツは、デモンストレーションのみを目的としており、違法または侵害の活動は含まれません。 このブログまたはサードパーティのリンクからの情報の使用に対するすべての責任を保証せず、放棄します。 スクレイピング活動に従事する前に、法律顧問に相談し、ターゲットウェブサイトの利用規約を確認するか、必要な許可を取得してください。