Phân biệt dấu vân tay TCP/IP là gì?

Senior Web Scraping Engineer

Dấu vân TCP/IP là gì?

Dấu vân TCP/IP là một kỹ thuật được sử dụng để xác định hệ điều hành (OS) của một thiết bị bằng cách phân tích các đặc điểm độc đáo của các gói TCP/IP của nó. Khi một thiết bị kết nối với mạng, nó trao đổi các gói mạng như một phần của quá trình kết nối. Các gói này chứa các giá trị khác nhau trong tiêu đề TCP và IP của chúng, được thiết lập khác nhau bởi mỗi hệ điều hành. Những cài đặt độc đáo này có thể được thu thập và sử dụng để tạo ra một "dấu vân" giúp xác định OS hoặc thậm chí là một phiên bản cụ thể của OS đó.

Dấu vân TCP/IP được sử dụng rộng rãi trong bảo mật mạng cho các tác vụ như xác định các thiết bị trái phép, phát hiện các hệ thống cấu hình sai và xác minh các mẫu lưu lượng mạng. Nó cũng hữu ích để khắc phục sự cố mạng và tối ưu hóa quản lý thiết bị trong môi trường doanh nghiệp.

Dấu vân TCP/IP hoạt động như thế nào?

Để hiểu chi tiết về dấu vân TCP/IP, hãy chia nhỏ nó thành một số thành phần chính về cách thức hoạt động của nó:

1. Phân tích tiêu đề gói

Về cơ bản, dấu vân TCP/IP tập trung vào việc phân tích các trường nhất định trong tiêu đề TCP và IP của các gói mạng. Các tiêu đề này chứa thông tin quan trọng về cách dữ liệu được truyền giữa các thiết bị và các giá trị trong các trường này là cụ thể đối với OS và cấu hình của nó.

Các lĩnh vực trọng tâm chính:

-

Tiêu đề IP: Tiêu đề Giao thức Internet (IP) chứa một số trường có thể tiết lộ thông tin về hệ điều hành của thiết bị. Bao gồm:

- Độ dài tiêu đề Internet (IHL): Trường này chỉ định độ dài của tiêu đề và có thể thay đổi tùy thuộc vào OS.

- Thời gian tồn tại (TTL): Giá trị này được đặt bởi OS và xác định tuổi thọ của gói. Các OS khác nhau thường đặt các giá trị TTL khác nhau.

- Giao thức: Xác định giao thức đang được sử dụng cho gói (ví dụ: TCP, UDP), điều này cũng có thể cung cấp cái nhìn sâu sắc về OS của thiết bị.

-

Tiêu đề TCP: Tiêu đề Giao thức điều khiển truyền (TCP) chứa thông tin chi tiết hơn có thể giúp xác định chính xác OS:

- Số thứ tự: Số thứ tự là một phần của trạng thái kết nối và thay đổi tùy thuộc vào việc triển khai OS.

- Số xác nhận: Được sử dụng để kiểm soát luồng dữ liệu giữa người gửi và người nhận.

- Kích thước cửa sổ: Điều này chỉ định kích thước của bộ đệm của người gửi và được điều chỉnh khác nhau trong các OS khác nhau.

- Cờ và tùy chọn: Các cờ như cờ "SYN" hoặc "FIN" biểu thị các giai đoạn khác nhau của quá trình bắt tay TCP và sự hiện diện hoặc cấu hình của chúng có thể tiết lộ OS của thiết bị.

2. Entropy trong các trường TCP/IP

Một số trường trong tiêu đề gói, chẳng hạn như kích thước cửa sổ hoặc TTL, được kiểm soát bởi OS và có thể thay đổi tùy thuộc vào phiên bản OS cụ thể hoặc cấu hình. Những khác biệt này tạo ra "entropy" - ngẫu nhiên - được sử dụng để xác định OS. Sự kết hợp cụ thể của entropy được tạo ra bởi các giá trị này là thứ tạo thành dấu vân duy nhất của hệ điều hành.

3. Phản hồi với các thăm dò

Khi một công cụ hoặc máy quét bên ngoài gửi các gói thăm dò đến một thiết bị, nó có thể quan sát các phản hồi từ thiết bị và so sánh chúng với cơ sở dữ liệu các mẫu đã biết cho các hệ điều hành khác nhau. Các thiết bị chạy cùng một OS thường sẽ phản hồi theo cách tương tự với các thăm dò này, tiết lộ thông tin có giá trị.

4. So sánh với các mẫu đã biết

Khi một dấu vân được thu thập bằng cách phân tích tiêu đề gói, nó sẽ được so sánh với cơ sở dữ liệu lớn về dấu vân cho các hệ điều hành khác nhau. Bằng cách so sánh các giá trị quan sát được với các mẫu được lưu trữ này, công cụ có thể đoán chính xác OS đã tạo ra lưu lượng. Cơ sở dữ liệu này có thể bao gồm một loạt các hệ điều hành, từ các bản phân phối Windows và Linux đến các hệ thống chuyên biệt hơn.

Các trường hợp sử dụng chính của dấu vân TCP/IP

1. Bảo mật mạng và phát hiện xâm nhập

Một trong những trường hợp sử dụng phổ biến nhất của dấu vân TCP/IP là bảo mật mạng. Bằng cách phân tích các gói đến, các chuyên gia bảo mật có thể phát hiện các thiết bị trái phép đang cố gắng truy cập vào mạng. Ví dụ: nếu một thiết bị được phát hiện có OS không được phép, cảnh báo có thể được kích hoạt. Điều này đặc biệt quan trọng trong các môi trường nơi duy trì quyền kiểm soát đối với các thiết bị được kết nối là điều cần thiết.

2. Truy cập web và quyền riêng tư

Đối với việc thu thập dữ liệu web, điều quan trọng là phải che giấu hoặc thay đổi dấu vân OS để tránh bị phát hiện và chặn. Một số trang web được lập trình để xác định các công cụ thu thập dữ liệu dựa trên chữ ký OS hoặc thiết bị trong tiêu đề gói. Bằng cách sửa đổi hoặc giả mạo dấu vân TCP/IP, các công cụ thu thập dữ liệu có thể vượt qua việc phát hiện và tiếp tục công việc của chúng mà không bị gián đoạn.

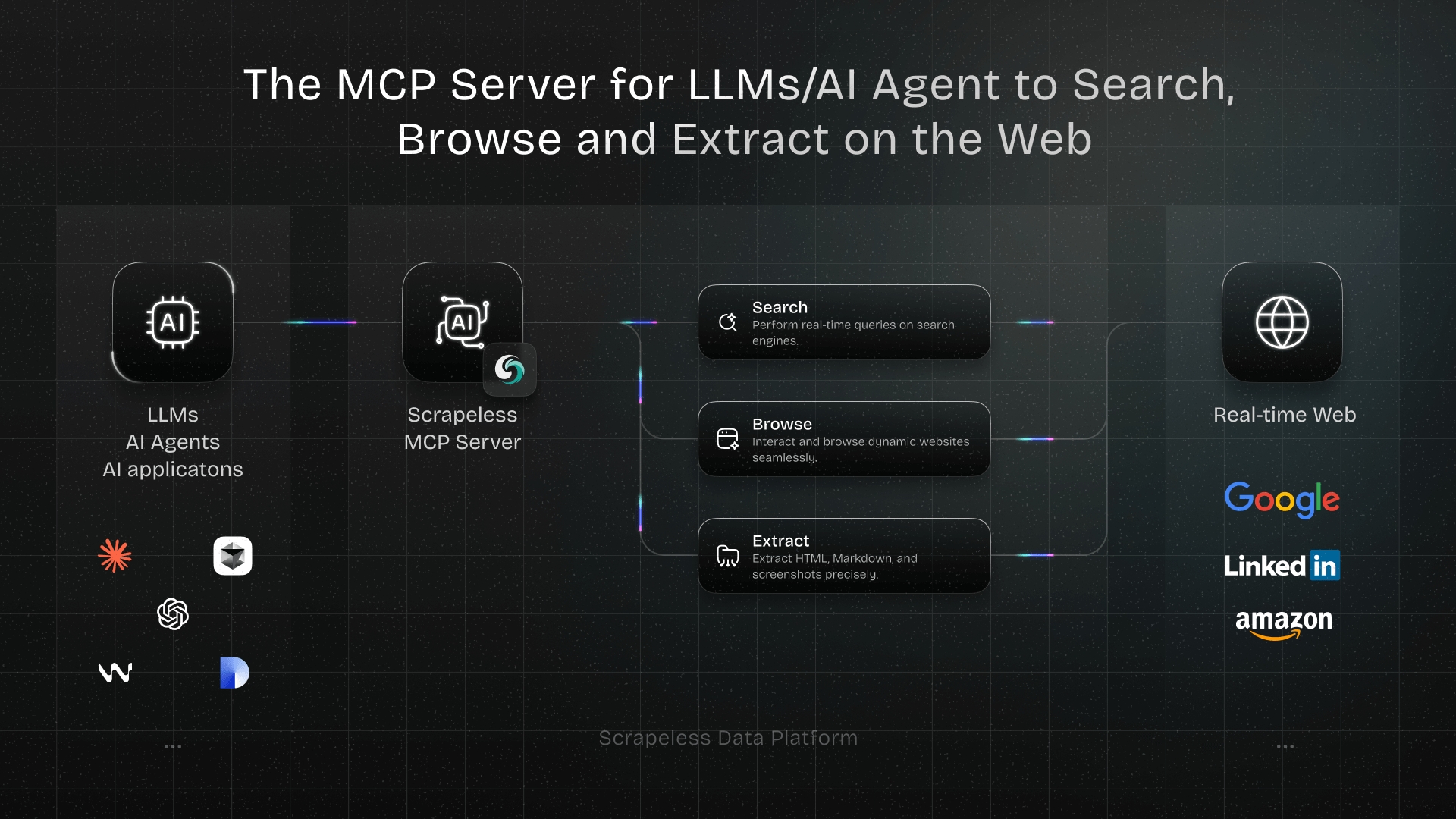

Bạn gặp khó khăn với các thách thức thu thập dữ liệu web và các khối liên tục trên dự án bạn đang thực hiện?

Hãy thử sử dụng Scrapeless để làm cho việc trích xuất dữ liệu trở nên dễ dàng và hiệu quả, tất cả trong một công cụ mạnh mẽ.

Hãy thử MIỄN PHÍ ngay hôm nay!

3. Proxy và che giấu IP

Khi sử dụng proxy, dấu vân TCP/IP có thể được thay đổi để làm cho proxy trông giống như một thiết bị hoặc hệ điều hành khác. Điều này thường được sử dụng để bỏ qua các hạn chế về vị trí địa lý hoặc giảm thiểu rủi ro bị chặn bởi các dịch vụ theo dõi các thiết bị cụ thể.

4. Khắc phục sự cố và nhận dạng thiết bị

Đối với các quản trị viên mạng, dấu vân TCP/IP là một công cụ hữu ích để xác định các thiết bị có thể gây ra sự cố trên mạng. Cho dù đó là xác định một bộ định tuyến cấu hình sai, một hệ thống lỗi thời hay một thiết bị bất hợp pháp, dấu vân cung cấp cái nhìn sâu sắc có giá trị về các thiết bị là một phần của cơ sở hạ tầng mạng.

Cách thay đổi dấu vân TCP/IP của bạn

Sửa đổi hoặc thay đổi dấu vân TCP/IP của bạn có thể có lợi trong một số tình huống, bao gồm quyền riêng tư, bỏ qua các hạn chế về mạng hoặc đảm bảo ẩn danh trong khi thu thập dữ liệu web. Có một số phương pháp để thay đổi các đặc điểm của dấu vân của bạn:

1. Sử dụng máy chủ proxy

Kết nối với internet thông qua máy chủ proxy là một trong những cách đơn giản nhất để thay đổi dấu vân của bạn. Proxy che giấu địa chỉ IP thực của bạn và cũng có thể sửa đổi các khía cạnh của tiêu đề TCP/IP, chẳng hạn như TTL và kích thước cửa sổ, để làm cho lưu lượng của bạn trông giống như đến từ một thiết bị hoặc vị trí khác.

Một cách tuyệt vời để quản lý điều này là sử dụng dịch vụ Rotate Proxy của Scrapeless, dịch vụ cung cấp giải pháp liền mạch và an toàn cho việc thu thập dữ liệu web. Với dịch vụ của họ, bạn có thể dễ dàng luân phiên các địa chỉ IP và làm cho lưu lượng của bạn trông giống như đến từ các nguồn khác nhau. Điều này giúp vượt qua các cơ chế phát hiện dựa vào việc xác định một thiết bị hoặc OS duy nhất. Cho dù bạn cần proxy để thu thập dữ liệu hay đơn giản là để ẩn danh, Scrapeless cung cấp dịch vụ đáng tin cậy và hiệu quả được thiết kế phù hợp với những nhu cầu này.

Bạn có thể tìm hiểu thêm về dịch vụ proxy của Scrapeless tại đây.

2. Điều chỉnh cài đặt mạng

Một số hệ điều hành cho phép người dùng sửa đổi một số khía cạnh của cấu hình TCP/IP. Ví dụ: bạn có thể điều chỉnh Kích thước phân đoạn tối đa (MSS) hoặc thay đổi giá trị TTL ban đầu. Những sửa đổi này có thể giúp làm cho thiết bị của bạn ít bị phát hiện hơn bởi các công cụ dấu vân.

3. Sử dụng các công cụ giả mạo mạng

Có những công cụ như Nmap, Hping và Scapy có thể thay đổi các trường khác nhau của tiêu đề TCP/IP. Bằng cách sử dụng những công cụ này, bạn có thể giả mạo dấu vân của thiết bị để trông giống như một hệ điều hành hoặc phiên bản khác.

Dưới đây là một ví dụ sử dụng Nmap cho dấu vân TCP/IP:

bash

nmap -O [target_ip]Lệnh này sẽ quét thiết bị mục tiêu và cố gắng xác định hệ điều hành dựa trên phản hồi gói. Nmap có một cơ sở dữ liệu rộng lớn về dấu vân OS, làm cho nó trở thành một công cụ đáng tin cậy để phát hiện OS.

Tóm tắt và kết luận

Dấu vân TCP/IP là một kỹ thuật mạnh mẽ được sử dụng để phân tích lưu lượng mạng và xác định hệ điều hành của một thiết bị dựa trên tiêu đề gói của nó. Phương pháp này hữu ích trong nhiều bối cảnh, bao gồm bảo mật mạng, thu thập dữ liệu web, bảo vệ quyền riêng tư và khắc phục sự cố.

Cho dù bạn là một chuyên gia CNTT quản lý mạng hay một người thu thập dữ liệu web tìm cách tránh bị phát hiện, việc hiểu cách sửa đổi hoặc giả mạo dấu vân TCP/IP của bạn có thể mang lại lợi thế đáng kể. Các công cụ như Nmap và Hping cho phép người dùng thay đổi hoặc phân tích các đặc điểm TCP/IP của họ, biến nó thành một kỹ năng vô giá trong thời đại kỹ thuật số.

Bằng cách tận dụng kỹ thuật này, các doanh nghiệp có thể tăng cường bảo mật, duy trì quyền riêng tư và tối ưu hóa hoạt động mạng. Tuy nhiên, các cân nhắc về đạo đức nên luôn được đưa vào khi sử dụng các công cụ dấu vân và giả mạo để tránh lạm dụng và đảm bảo tuân thủ các tiêu chuẩn pháp lý.

Hình dung dấu vân TCP/IP

Dưới đây là sơ đồ khối đơn giản để hình dung cách dấu vân TCP/IP hoạt động:

[Bắt đầu]

|

[Gửi gói SYN]

|

[Thu thập gói phản hồi]

|

[Trích xuất thông tin tiêu đề TCP/IP]

|

[Phân tích các trường chính: TTL, Kích thước cửa sổ, v.v.]

|

[So sánh với các mẫu OS đã biết]

|

[Phù hợp được tìm thấy: Xác định OS] ---> [Kết thúc]Luồng này làm nổi bật quá trình thu thập gói, phân tích tiêu đề và sử dụng cơ sở dữ liệu để xác định hệ điều hành dựa trên các đặc điểm độc đáo.

Hình dung này và hiểu biết về dấu vân TCP/IP sẽ cung cấp cho bạn các công cụ cần thiết để tận dụng hiệu quả nó trong bảo mật mạng, quản lý quyền riêng tư và hơn thế nữa.

Tại Scrapless, chúng tôi chỉ truy cập dữ liệu có sẵn công khai trong khi tuân thủ nghiêm ngặt các luật, quy định và chính sách bảo mật trang web hiện hành. Nội dung trong blog này chỉ nhằm mục đích trình diễn và không liên quan đến bất kỳ hoạt động bất hợp pháp hoặc vi phạm nào. Chúng tôi không đảm bảo và từ chối mọi trách nhiệm đối với việc sử dụng thông tin từ blog này hoặc các liên kết của bên thứ ba. Trước khi tham gia vào bất kỳ hoạt động cạo nào, hãy tham khảo ý kiến cố vấn pháp lý của bạn và xem xét các điều khoản dịch vụ của trang web mục tiêu hoặc có được các quyền cần thiết.